脆弱性診断の不都合な真実|エンジニアを動かし、経営責任を果たすためのガバナンス構築術

「診断が終わってからが、本当の地獄でした」

専門知識がないまま情報セキュリティ担当者を任され、ようやく導入した診断ツールの結果を前に、立ち尽くしてはいませんか。

手元に届いたのは、膨大な専門用語とアラートが並ぶPDFの山。経営層からは「これで安心だな」とプレッシャーをかけられ、開発現場からは「忙しいのに、そんな修正をする余裕はない」と煙たがられる。まさに、組織の「板挟み」という状況です。

たしかに、脆弱性診断を定期的に実施することは、セキュリティ対策において最もコストパフォーマンスが良い「死守すべきライン」です。しかし、診断はあくまで「手段」に過ぎません。PDFの報告書をファイリングして満足するだけでは、システムは一歩も安全にはならないのです。

脆弱性診断を単なる「やったという免罪符」にするのをやめ、「修復を完遂するための戦略」として捉え直すことが、あなたがこの地獄から抜け出す唯一の道です。

この記事では、診断ツールの「不都合な真実」や、エンジニアを納得させるための「組織プロセスの作り方」など、実務の最前線からしか語れない戦略をお伝えします。読み終える頃には、あなたが次に取るべき具体的なアクションが、はっきりと見えているはずです。

S.R(セキュリティ・コンサルタント)

証券システムの開発統括を経て、大手ネット証券にてシステム開発部長を歴任。2016年より同社にてセキュリティ部門を単独で立ち上げ、700名規模の組織におけるCSIRT導入と運用を主導しました。金融ISACでは脆弱性WG初代座長を務めるなど業界連携にも尽力しています。

現在では、証券・FX・流通業界等の企業に対し、CSIRT構築、金融庁ヒアリング対応、FISC導入支援などのコンサルティングに従事。インハウスでの組織立ち上げ経験と、外部専門家としての支援実績の双方から、実効性のあるセキュリティ体制構築を提案しています。

サイバー攻撃のトレンドは日々変化します。MPSのメールマガジン「セキュリティレポート」では、金融ITの最前線で分析した「今、現場が警戒すべき最新事例」を定期的に配信。他社の教訓を、貴社の運用設計に活かしてください。

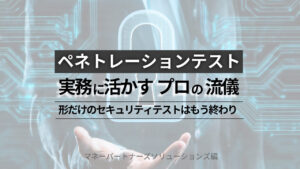

なぜ「無料ツールの導入」が現場を地獄に変えるのか

ネット上には「初心者でも簡単。無料ツールで脆弱性診断を始めよう」といった、耳当たりの良い言葉があふれています。

たしかに、OWASP ZAPのような有名なツールを使えば、ボタン一つでスキャンが始まり、何らかの「結果」が出ます。しかし、専門家から見れば、それは非常に危うい光景でもあるのです。

厳しいようですが、OWASP ZAP自体は決して手の届かない高度なツールというわけではありません。それを触ってみて「結局、何が起きたのか分からない」と感じてしまうのは、エンジニアリングの基本スキルが不足しているからなのです。サーバーとクライアントの通信の仕組みや、JavaやXMLといったプログラミング言語の基礎を理解していなければ、ツールが吐き出すアラートの真意を読み解くことは不可能です。

ここで、多くの組織が陥る「不都合な真実」についてお話ししましょう。「予算がないから、まずは無料で」と安易にツールを導入することが、実は最も人件費を高騰させる原因になるという皮肉です。ネット記事で得た程度の知識でツールを回せば、膨大な「誤検知」の山に埋もれることになります。

その一つひとつが本当にリスクなのかを、知識のない担当者が悩み、時間を溶かしていく。その工数を金額に換算すれば、最初からプロに依頼したり適切な有償ツールを導入したりするコストを優に超えてしまうわけです。

ツールを入れる前にまず学ぶべきなのは、ツールの使い方ではなく「プログラムの挙動」そのものです。診断は、網羅性をどのように担保するかという設計があって初めて意味を持ちます。

また、ツールの特性理解も重要です。たとえば、OWASP ZAPはJava開発者の利用を想定した開発テストツールです。プログラムコードの脆弱性と、サービスの脆弱性は別と考える必要があります。

利用するツールへの理解不足と、それを無条件に受け入れる怠惰こそが、現場を疲弊させ、修復を遠ざける最大の原因ではないでしょうか。

「全部直すのは無理」という本音に応える修復戦略

現場の担当者として最も頭を悩ませるのは、予算や工数の限界ではないでしょうか。

ネットの記事では「定期的に診断し、すべてを修正しましょう」と簡単に書かれていますが、現実に立ち向かっているあなたからすれば「それができれば苦労はしない」というのが本音でしょう。

限られたリソースの中で、どこを死守し、どこで折り合いをつけるか。その苦渋の決断を下すための、独自の判断基準についてお話しします。

まず大前提として、脆弱性診断を定期的に実施することは、セキュリティ対策において最もコストパフォーマンスが良い「死守すべき」対応です。「Windowsの定期パッチを適用しない組織があるだろうか?」と考えれば、その重要性は自明でしょう。

実施のタイミングは、大きく2つに分けられます。

1つ目は、新規リリースや大規模な改修の直前です。

最近のアプリケーションは、エンジニアが自ら記述するプログラムは全体の3割程度に過ぎず、残りの7割は既存の製品やオープンソースソフトウェア(OSS)で構成されています。

開発期間が1年以上に及ぶプロジェクトでは、その間に新しい脆弱性が次々と発見されますが、開発中にそれらすべてにバッチ適用していくのは現実的ではありません。

だからこそ、リリース直前に「既知の脆弱性」に対応しているかを確認する作業が不可欠になるわけです。

2つ目のタイミングは、運用保守における定期的な診断です。

攻撃者は日々、新しい攻撃手法を開発しています。パッチ(修正プログラム)が提供されるたびに動作確認テストを行うのは膨大なコストがかかりますが、定期的に診断を行うことで、不定期に発生する対応コストを抑えつつ、効率的にリスクを管理できるというメリットがあります。

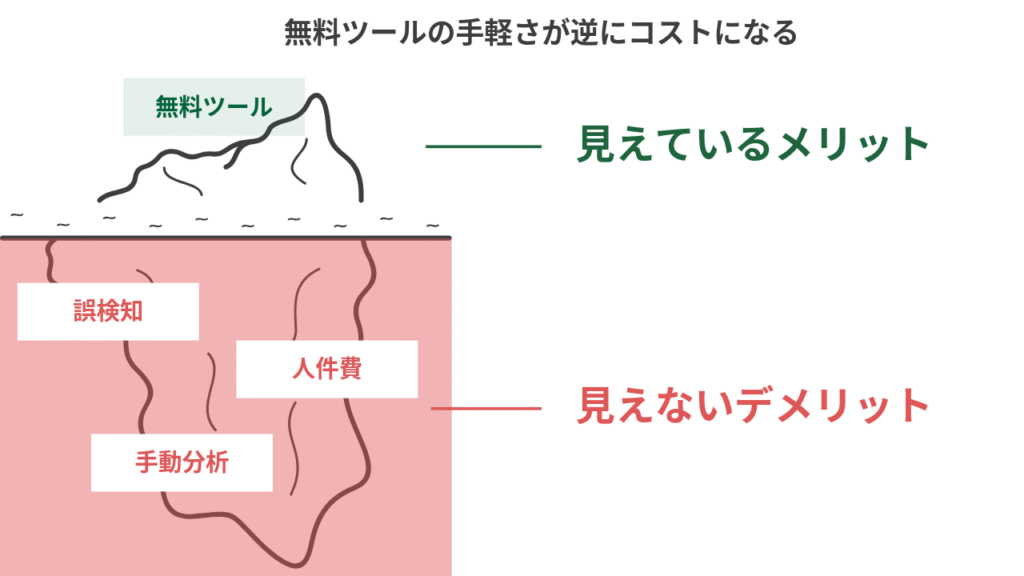

では、検出された大量の脆弱性のうち、どれを優先して直すべきか。一つの現実的な解は、CVSS値(共通脆弱性評価システム)による足切りです。

CVSSは0から10.0の範囲でリスクを評価しますが、一般的には「7.5以上」の脆弱性のみを優先的に対策するといった基準を設けることで、現場の負担と安全性のバランスを取ることが可能です。

脆弱性診断は「既知のバグ」を見つけ出すための、すでにコスト効率の高い確立された対策です。「全部は無理だ」と匙を投げる前に、この戦略的な優先順位付けを組織のルールとして定着させることが、修復を完遂するための第一歩となるはずです。

もちろん、サービス仕様から検知された脆弱性が7.5未満でも対応可否を判断する必要はあります。逆も同様です。

エンジニアの反論を封じるのは「殺し文句」ではない

脆弱性を指摘した際、開発チームから「今さら直せない」「それは仕様だ」と反発されるトラブルは、多くの現場で日常茶飯事かもしれません。こうした「組織の壁」を前に、担当者のあなたは「エンジニアを動かす魔法の言葉はないか」と頭を悩ませているのではないでしょうか。

しかし、私の実務経験から言わせてもらえば、組織の壁も殺し文句も、本来は存在しないのです。現場でこうした反発が起きるのは、個人の性格や技術力の問題ではなく、単に「プロセスの不備」に他なりません。

開発現場には納期のプレッシャーがあり、追加の修正を嫌がる心理は理解できます。ですが、脆弱性はプログラムのバグの一種です。もし「仕様だから直さない」と主張するチームがあれば、それはバグを放置する開発チームであるということであり、本来は体制そのものを入れ替えるべき事態なのです。

これを個人の交渉術や「殺し文句」で突破しようとするから、担当者が疲弊してしまうわけです。

本当の意味で組織を動かすのは、すべての責任を経営層が負う「承認プロセス」の構築です。

経営層はセキュリティの専門家である必要はありませんが、適切な報告を受け、内容を承認する責務があります。具体的には、リリースの条件として「総合テスト結果報告書」に加え、「脆弱性診断の結果と評価報告書」の承認プロセスを必須項目として義務化することです。

さらに、経営層が参加する「リリース判定会議」を開催し、最終承認を受ける仕組みにすれば、現場は「経営承認を得ている」という確信を持って動けるようになります。

こうした規程を設けていない場合、万が一事故が発生した際には、経営層が管理監督者責任を問われ、株主代表訴訟や顧客への損害賠償リスクにさらされることになります。つまり、明確な報告ラインと承認プロセスを構築することこそが、経営責任を果たす第一歩であり、現場の「板挟み」を解消する唯一の戦略なのです。

インシデント管理の手法や開発スピードよりも、誰が最終的な責任を引き受ける形式になっているか。そのガバナンスが効いているかどうかが、修復を完遂させるための本質です。

真のプロフェッショナルが「テストケース」に込める矜持

「ガイドラインは満たしているのに、実際は穴だらけ」といった事態に気づいていながら放置してしまうのは、個人のスキル以前に組織のプロセスの問題といえるでしょう。

一朝一夕に品質を向上させるのは困難ですが、真のプロフェッショナルは「たまたま致命的なバグを見つける」ことに満足したりはしません。セキュリティのプロの矜持は、あらゆる事態を想定し、それを「テストケース」として積み上げ、事前に回避するという執念に宿るわけです。

ソフトウェア開発において、最も高いスキルが求められるのは、実は「テスト工程」に他なりません。

単に機能をチェックするだけでなく、要件定義を深く理解し、プログラムがサーバーとクライアントの間でどのような挙動(シーケンス)を見せるかを把握する必要があるからです。

たとえば、非同期通信(ステートレス)におけるCookieを利用したセッション管理などは、設計段階で「セッションハイジャック」のリスクを想定し、テストケースに組み込まれていなければならないわけです。

こうした網羅性を高めるためには、過去のプロジェクトで利用した知見をシート化し、組織全体で配布・追加していく「積み上げ」の文化が不可欠でしょう。

私がかつて経験した、ある取引システムでの負荷テスト時のエピソードをお話しします。秒間5,000トランザクションという厳しい性能要件をクリアした後、私たちはあえて「要件外」の限界テストを試みました。すると、アクセス数を1万、1万5千と増やしていく中で、再現性の低い停止現象が発生したのです。

粘り強く調査を続けた結果、原因はプログラムではなく、ネットワーク機器の仕様にありました。「同時に8トランザクション以上がぶつかると停止する」という、機器内部のBIOS(プログラム)の微細な仕様の穴を突き止めたわけです。

この執着ともいえるテストの積み上げがあったからこそ、その後のシステム運用で性能起因の障害は一切発生しませんでした。

「これだけやったのだから大丈夫だ」という確信を持ってリリースに臨めるのは、属人的な能力に頼るのではなく、組織としてテストケースを資産化し続けているからです。

脆弱性診断も同様ではないでしょうか。ツールが「A(安全)」と判定したからといって、思考を止めてはいけません。過去の失敗や知見をテストケースとして蓄積し、常にアップデートし続ける。こうした地道な積み上げこそが、システムを本当の意味で守り抜く盾になるということです。

まとめ

脆弱性診断という「イベント」を終えたとき、本当の戦いが始まります。

診断結果に並ぶアラートの山は、あなたのシステムをより強固にし、組織の品質を根底から引き上げるための「貴重なヒント」であるわけです。

膨大な修正項目を前にすると、外部の診断ベンダーや開発チームに責任を押し付けて、場当たり的な対応で済ませたくなる誘惑に駆られるかもしれません。しかし、それでは根本的な解決にはならず、むしろ運用の複雑化を招き、将来のインシデントの火種を増やすだけでしょう。

最悪なのは、外注に責任を丸投げして、自社のガバナンスを放棄してしまうことです。

真の解決策は、トラブルを「組織の品質向上につながる契機」と捉え直すことにあります。現場のリーダーから担当役員、そして経営層に至るまで、それぞれが「承認」という形で責任の所在を明確にする。それらをPDCAサイクルとして回し、ガイドラインや規程を常にアップデートし続けることこそが、最強のセキュリティ対策となるわけです。

まずは、リリース判定のプロセスに不備はないか、経営層への報告ルートは確保されているか、といった身近なところから始めてみてください。一朝一夕に完璧なシステムを作ることは困難ですが、プロセスを改善する努力は、今日この瞬間からでも始められるはずです。

私たちが目指すのは、技術を「免罪符」として使うのではなく、社会の信頼を築くための「基盤」として育てることです。もし、あなたが今の組織の壁に突き当たり、修復の完遂に不安を感じているのなら、ぜひ私たちマネーパートナーズソリューションズにご相談ください。

金融ITの最前線で培ってきた「止まらない、揺るがないシステム」への執着と知見をもって、あなたの挑戦を全力でサポートします。

あなたとともに、新しい技術と社会をつなぐ挑戦ができる日を楽しみにしています。以下のフォームからご連絡をお待ちしています。

最新のセキュリティ情報について、無料のメールマガジンを配信しています。以下のフォームからご購読ください。