形だけのセキュリティテストはもう終わり|ペネトレーションテストを実務に活かすプロの流儀

「侵入成功率100%」

専門業者から届いたそんな物々しい報告書を前にして、あなたは今、どんな気持ちでいるでしょうか。 もしかしたら、現場の担当者と顔を見合わせ、どこか冷めた気持ちで「でしょうね」と独りごちているかもしれません。あるいは、大量に並んだ「脆弱性」という名のダメ出しを前に、「予算も工数もないのに、これ以上どうしろというのか」と、静かな絶望を感じているのかもしれませんね。

たしかに、セキュリティの世界は難解で、完璧を求めればキリがありません。

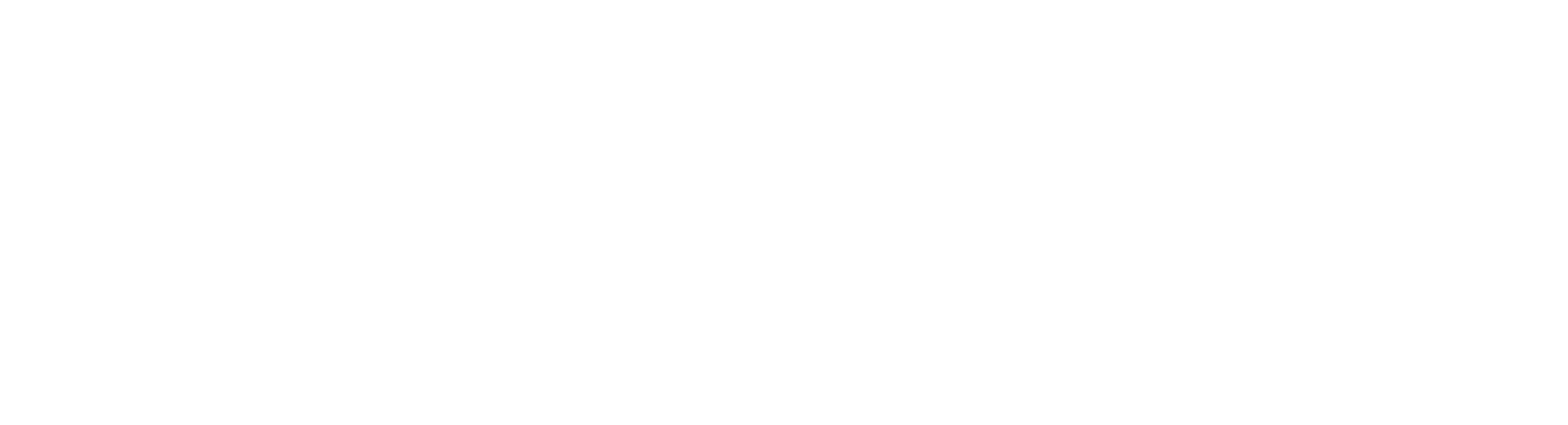

しかし、私の金融ITシステム開発の経験から言えるのは、セキュリティは「100%防ぐための魔法」ではないということです。情報セキュリティ対策の本質は、限られたリソースの中でリスク評価を行い優先順位を決め、社会的な責任を果たし続けるためのリスクベースの管理プロセスにほかなりません。

「完璧に直すのは無理だ」と、最初から諦める必要はありません。

大切なのは、形式的なテストの結果に一喜一憂することではなく、どの穴から埋めていくべきかという論理的で納得感を伴う基準を持つことです。

この記事を読み終える頃には、あなたは「直せない絶望」から解放され、戦略的にシステムを守るための一歩を踏み出したくなっていることでしょう。

S.R(セキュリティ・コンサルタント)

証券システムの開発統括を経て、大手ネット証券にてシステム開発部長を歴任。2016年より同社にてセキュリティ部門を単独で立ち上げ、700名規模の組織におけるCSIRT導入と運用を主導しました。金融ISACでは脆弱性WG初代座長を務めるなど業界連携にも尽力しています。

現在では、証券・FX・流通業界等の企業に対し、CSIRT構築、金融庁ヒアリング対応、FISC導入支援などのコンサルティングに従事。インハウスでの組織立ち上げ経験と、外部専門家としての支援実績の双方から、実効性のあるセキュリティ体制構築を提案しています。

サイバー攻撃のトレンドは日々変化します。MPSのメールマガジン「セキュリティレポート」では、金融ITの最前線で分析した「今、現場が警戒すべき最新事例」を定期的に配信。他社の教訓を、貴社の運用設計に活かしてください。

「想定内の失敗」という言葉が組織を腐らせる

ペネトレーションテストの結果を受けて「侵入成功は想定内でした」と、どこか他人事のように感じることはないでしょうか。

多くの人が、技術的な不備を「仕方のないこと」と捉えがちですが、それは大きな間違いです。もし失敗することが事前に分かっていたのであれば、なぜ要件定義の段階で、その対策を要求として記載しなかったのでしょうか。

これは単なる技術的な抜け漏れの話ではなく、責任感の問題であり、懸念点を共有するプロセス不備なのです。

「想定内の失敗」などと公言して、発見された脆弱性を放置する姿勢は、エンジニアとしても、管理者としても失格と言わざるを得ません。情報保護の観点で道義的な責任を果たせない組織は、本来、保護対象となる情報を扱ってはいけない組織であると言えます。

こうした無責任な対応を続けていれば、いずれ株主代表訴訟や顧客からの損害賠償請求、さらにはブランド力の低下という形で、経営そのものが取り返しのつかないダメージを負うことになりかねないでしょう。

セキュリティの穴を見つけること以上に恐ろしいのは、その穴を「見て見ぬふり」をしても許されると考えてしまう組織の空気感そのものだということです。

ペネトレーションテストは「穴を見つけて終わり」ではない

インターネット上の記事を開くと、「脆弱性診断は網羅性を調べるもの、ペネトレーションテストは侵入できるかを試すもの」といった具合に、綺麗に分類されているのをよく目にします。

たしかに、定義としてはその通りかもしれませんが、実務においてはその境界線を曖昧にしたままツールに依存しすぎることほど、危ういことはありません。

高度な自動化ツールを使えば誰でも診断ができるわけではなく、侵入テストのシナリオ構築には、ホワイトハッカーの執念とも呼べる専門的な経験と知識が不可欠だからです。

本来、ペネトレーションテストを実施する目的は、単に「侵入できるか」を事前検証することではありません。実際に侵入された痕跡が見つかった際や被害が発生した後に、侵入経路や手口を分析し、確実な対策を講じるために実施されるものです。

ただ「穴がありました」と報告を受けて驚くだけでは、それは単なる無責任な傍観者に過ぎないわけです。

外部業者に依頼する際に、あなたが最も重視すべきポイントは、報告書の厚みではありません。発見された穴に対して、「技術的にどう対策すべきか」という具体的なアドバイスがあり、さらに改修後に「本当に塞がっているか」を再テストで確認してくれるかどうか。

この一連の伴走があって初めて、テストは「形式」から「実務」へと昇華されるということです。

100個の脆弱性を「CVSS」という物差しで選別する

「深刻な脆弱性が100個見つかりました」という報告を受けた開発チームから、「今は工数がないから直せない」と拒絶される。

現場を回しているあなたにとって、これほど頭の痛い、絶望的な状況はないかもしれません。

しかし、すべての穴を一度に、完璧に埋める必要はないのです。

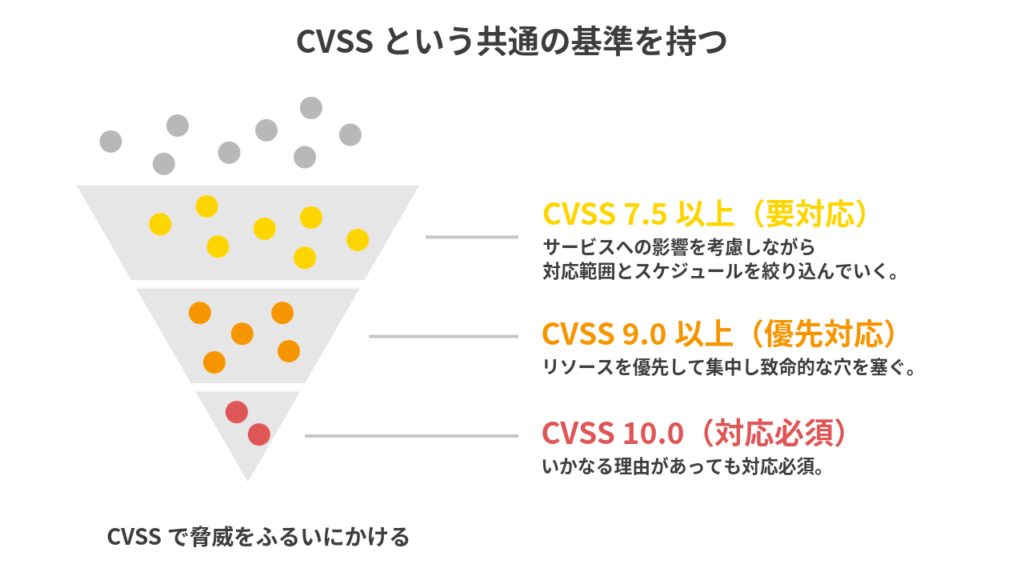

たしかに、100個という数字だけを見れば圧倒されてしまいますが、専門家の視点ではそれらは決して「等価」ではありません。 ここで私たちが活用するのが、CVSS(共通脆弱性評価システム)という世界共通の物差しです。

このCVSSという物差しを使えば、膨大な脆弱性リストを「対応すべきもの」と「許容すべきもの」に、論理的に分類できるわけです。

一般的に、CVSS値が7.5以上の脆弱性については対策が必要だと判断します。

もし、それでも数が多すぎて現場がパンクしそうなら、まずはスコア9.0以上の致命的なものを最優先で対策し、残りの7.5以上のものはサービスへの影響を考慮しながら範囲を絞り込んでいく。こうしたアプローチこそが、プロの現場で行われている現実的な解決策にほかなりません。

ちなみに、スコアが10.0の脆弱性については、いかなる理由があっても対応必須となります。仮に「対策しない」と判断した場合でも、専門家のアドバイスを受け、理由と経緯を残す必要があります。

「完璧に直せないから、何もしない」のではなく、「優先的に守るシステムを論理的に選ぶ」。この割り切りこそが、予算と時間に制約がある中で、あなたが組織としての責任を果たすための「突破口」になるのではないでしょうか。

まとめ:網羅性という幻想を捨て、リスクとともに歩む

私たちの住む家で、泥棒の侵入を100%防ぐことは不可能だということは、多くの人が直感的に理解しているはずです。 窓やドアをどれだけ頑丈にしても、狡猾な侵入者は必ずどこかに隙を見つけ出します。 ITシステムにおけるセキュリティも、これと全く同じです。 教科書通りの対策で、現実の穴がなくなるわけではありません。

大切なのは、リスクがあることを前提に、いかに実効性のある運用プロセスを構築するかという点です。 穴があることを恐れるのではなく、その穴がどれほど致命的なのかを評価すること。 そして、限られたリソースを「優先度の高いシステム」に集中させること。 この姿勢こそが、不確実な未来においても「信頼されるサービス」を社会に提供し続けるための鍵になるのではないでしょうか。

セキュリティ対策は終わりのない地道な作業です。ですが、既知の脆弱性はCVSSのような客観的な物差しを使い、ペネトレーションテストの是非は有識者と開発チームで対話を始めることで、その景色は大きく変わるでしょう。まずは、あなたの手元にある報告書を見直し、本当に「今すぐ塞がなければならない穴」はどれなのか、優先順位の再定義から始めてみてください。

私たちは、単なるシステムの構築者ではなく、技術を社会に活かすためのパートナーでありたいと考えています。

もし、セキュリティ対策の進め方や具体的な優先順位付けでお困りのことがあれば、私たちマネーパートナーズソリューションズへお気軽にご相談ください。金融ITの現場で培った知見を活かし、貴社が安心して次なる挑戦へ踏み出すためのお手伝いをさせていただきます。

以下のフォームより、ご連絡をお待ちしています。

最新のセキュリティ情報について、無料のメールマガジンを配信しています。以下のフォームからご購読ください。