【CIO兼務の限界】CISOの役割と理不尽な板挟みを突破する「組織の盾」の作り方

「セキュリティ事故なんて起きていないのに、どうしてこんなに予算が必要なの?」

経営層に問いかけられ、「またこの質問か…」と胃の痛い思いをしたことはないでしょうか。

たしかに、何も起きていない平時において、目に見える利益を生まないセキュリティ予算を通すのは、至難の業かもしれません。

しかし、いざ情報漏洩などの事故が起きれば、「お前の管理不足だ」と厳しく詰め寄られる。そんな理不尽とも感じる板挟みに、一人で頭を抱えているセキュリティ担当者も多いかもしれません。

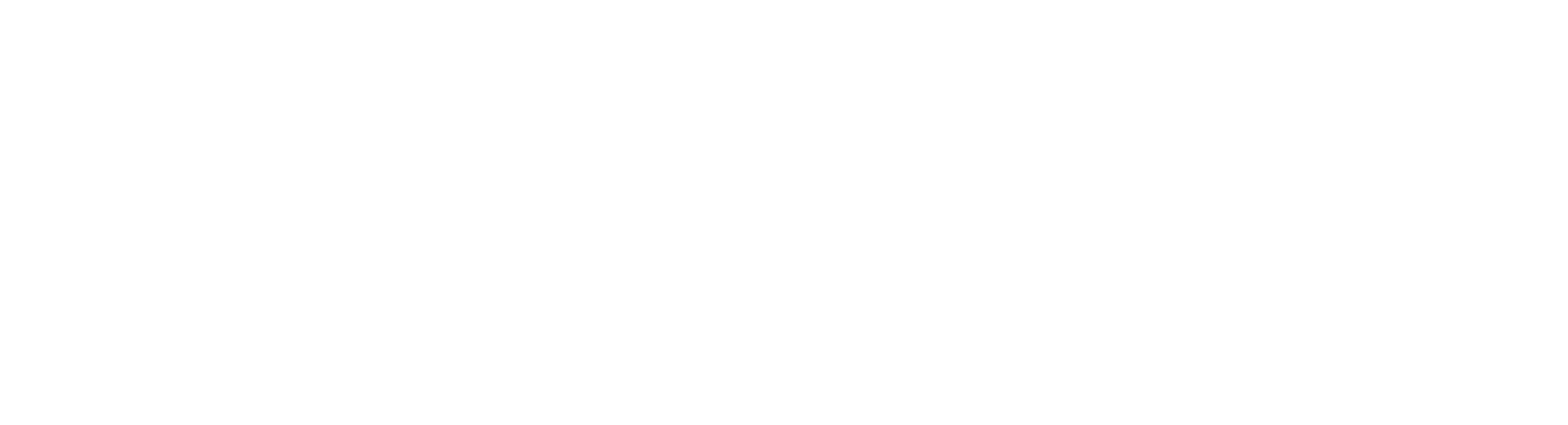

実は、多くの現場で語られる「経営層との連携」という言葉には、ある大きな落とし穴があります。それは、経営層に高度な技術の詳細を「理解」させようと躍起になってしまうことです。

結論から言えば、経営層に技術の中身を分かってもらう必要はありません。

CISO(Chief Information Security Officer:情報セキュリティ最高責任者)の真の役割は、リスクを正しく「認識」させ続け、それを経営判断の土俵に乗せることなのです。

「ITの専門家でもない私に、経営層を動かすなんて無理だ」と、あなたは思うかもしれません。

でも、安心してください。セキュリティの盾は、完璧な技術だけで作るのではなく、対話と報告のサイクルという「仕組み」で作るものだからです。

この記事では、実務家が吐露する「不都合な真実」をひも解きながら、あなたを理不尽な責任論から守り、組織を強くするための泥臭い突破策を整理していきます。

この方法を知っているかどうかで、明日からの会議の景色は、全く別のものに変わるでしょう。

S.R(セキュリティ・コンサルタント)

証券システムの開発統括を経て、大手ネット証券にてシステム開発部長を歴任。2016年より同社にてセキュリティ部門を単独で立ち上げ、700名規模の組織におけるCSIRT導入と運用を主導しました。金融ISACでは脆弱性WG初代座長を務めるなど業界連携にも尽力しています。

現在では、証券・FX・流通業界等の企業に対し、CSIRT構築、金融庁ヒアリング対応、FISC導入支援などのコンサルティングに従事。インハウスでの組織立ち上げ経験と、外部専門家としての支援実績の双方から、実効性のあるセキュリティ体制構築を提案しています。

サイバー攻撃のトレンドは日々変化します。MPSのメールマガジン「セキュリティレポート」では、金融ITの最前線で分析した「今、現場が警戒すべき最新事例」を定期的に配信。他社の教訓を、貴社の運用設計に活かしてください。

「事故が起きていないから予算は不要」という言葉に隠された危うさ

「何も起きていないなら、今のままで十分じゃないか」と経営層から言われたとき、あなたはどう答えていますか。

実は、CISOを設置しているような組織でも予算が却下されるのは、経営層が「セキュリティは一度導入すれば100点満点で完成するものだ」と誤解しているからに他なりません。 しかし、現実は違います。どんなに対策をしても「完璧」は存在せず、常に新しい穴(リスク)が生まれます。

この「100点はありえない」という不都合な真実を経営層が認識できていないからこそ、「事故がない = 100点(完成)だから、もう予算はいらないよね」という判断ミスが起きてしまうわけです。

「完璧」を目指すことが現場を苦しめる理由

現場の担当者ほど、「万全の対策をしなければ」という責任感に縛られがちですが、これこそが落とし穴でもあります。

CISOは、完全な対策は不可能であることを大前提としなければなりません。すべての穴を塞ごうとして膨大な予算を要求するのではなく、まずはリスク評価を行い、リスクの高い部分から優先的に予算を組むという姿勢が求められるわけです。

たしかに、予算が思い通りにつかないこともあるでしょう。しかし、そこで諦めてはいけません。

たとえ潤沢な予算が得られなくても、運用によってリスクを緩和する対策を実施することは可能です。大事なのは、何が危険で、どこまでを守っているのかという「境界線」を明確にすること。

このリスク評価の理由を経営層に合意させるプロセスこそが、いざという時にあなたを守る盾になるのです。

「理解」ではなく「認識」を促すための報告サイクル

経営層にセキュリティ技術の詳細を完璧に理解させる必要はありません。

私の経験から言えば、彼らに必要なのは「理解」ではなく、経営リスクとしての「認識」を維持させることです。予算を得てツールを導入して終わり、では不十分だということです。

導入した後にどのような監視を行い、どのような効果があったのか。この「評価・効果・監視」のサイクルを定期的に報告し続けることが、経営層の意識を繋ぎ止めるカギとなります。

「事故が起きていない」のは、放置して良い理由ではなく、対策が機能している証拠、あるいは次のリスクへの準備期間であることを認識させ続けなければなりません。

経営層がセキュリティを軽視しているのだとしたら、それは厳しい言い方をすれば、CISOが軽視させてしまっているとも言えるわけです。

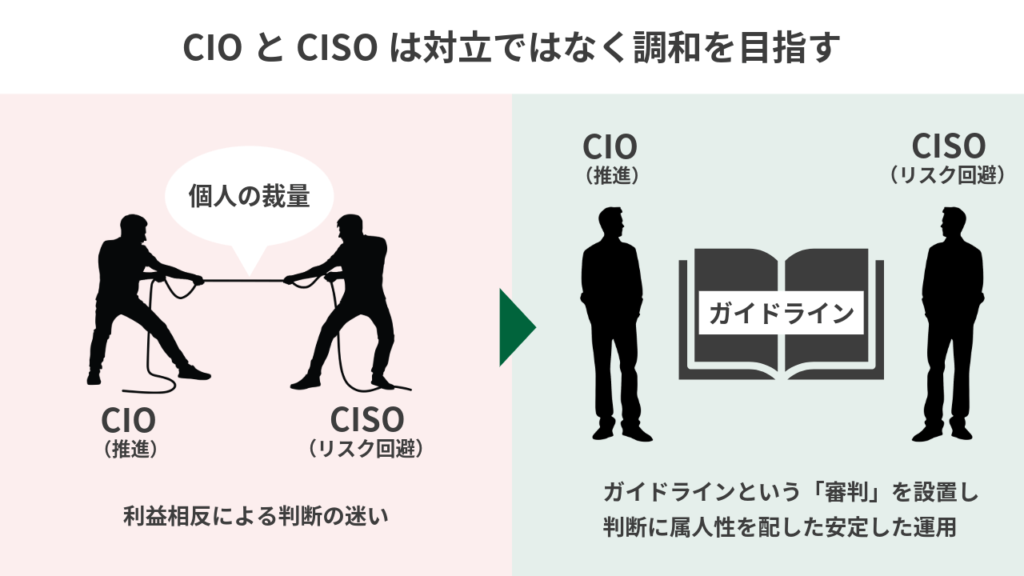

一人二役の限界:CIOとCISOの利益相反をどう制御するか

中堅企業などの現場では、「情報システム部長がCISOを兼務する」という状況もあるでしょう。

たしかに、リソースが限られた組織において、役割ごとに役員を分けるのは現実的ではないのかもしれません。

しかし、ここで理解しておくべきなのは、CIO(最高情報責任者)とCISO(最高情報セキュリティ責任者)という二つの役割は、本質的に利益が相反する存在であるということです。

アクセルとブレーキを同時に踏むことの難しさ

CIOのミッションは、ITシステムを推進し、企業の利益を最大化させることにあります。スピードやコスト効率、利便性を追求する、いわばアクセルの役割です。

一方で、CISOはセキュリティの観点からリスクを管理し、必要に応じてブレーキをかける役割を担います。

たとえば、通信やデータベースの暗号化を提案したとしましょう。開発チームからは、パフォーマンスの低下や工数の増加を理由に、反対の声が上がるかもしれません。

このとき、もし一人の人間が両方の役割を兼ねていたらどうなるでしょうか。コストや納期を優先して、セキュリティは後回しにしようという議論が、担当者の頭の中だけで完結してしまう恐れがあります。

結果として、企業の命運を分けるようなリスク判断が、個人の経験や知識に依存してしまうわけです。

属人性を排する「組織のルール」という突破策

この副作用を抑えるための秘訣は、個人の裁量に任せるのではなく、組織としてのセキュリティガイドラインを確立することにあります。

「決済を伴う通信は必ず暗号化する」といった具体的なルールが明文化されていれば、経営層はCIOに対して「ガイドラインを遵守しているか」を確認するだけで、健全なガバナンスを効かせることが可能になります。

また、開発段階からセキュリティ担当者を配置し、ルールへの準拠を判断するDevSecOpsの考え方を取り入れることも非常に効果的です。

「アウトソース先の企業規模が大きいから安全だろう」などといった根拠のない思い込みは、しばしば技術的な問題よりも、運用プロセスの隙から重大な情報流出を招きます。

役割を物理的に分けることが難しくても、判断の基準を「人」から「仕組み」へ移すことで、兼務によるリスクは十分にコントロールできるのではないでしょうか。

開発(Development)、セキュリティ(Security)、運用(Operations)の3つを密接に連携させる考え方がDevSecOps(デブセックオプス)です。ビジネスの推進力(アクセル)とセキュリティの堅実さ(ブレーキ)の対立を解消するために生まれました。

従来の開発現場では、セキュリティチェックは開発の最後に行う「関所」のような存在でした。 しかし、それではリリース直前に重大な不備が見つかり、多大な手戻りが発生してしまいます。 DevSecOpsでは、開発チーム内にセキュリティ担当者を置いたり、あらかじめ策定したセキュリティガイドラインに準拠した自動テストを開発工程の中に組み込んだりします。

つまり、後から継ぎ足すのではなく、最初から「安全な状態で作り続ける」プロセスを構築するわけです。

CIOとCISOを兼務し、リソースが限られる中堅企業こそ、こうした仕組みを導入することで、個人の判断に頼らない強固なガバナンスを実現できるのではないでしょうか。

「業務が回らない」と嘆く現場を動かす、泥臭い合意形成の秘訣

「セキュリティのルールが厳しすぎて、仕事が全く進まないよ」といった不満が現場から漏れ聞こえてくることは、決して珍しいことではありません。

たしかに、煩雑な手順が増えることは現場にとって大きなストレスでしょう。しかし、だからといってルールを無視していいということにはなりません。

問題は「規程」ではなく「運用プロセス」にある

セキュリティポリシーとは、本来その組織の理念であり、行動指針そのものです。それが「業務が回らない」という理由で無視されてしまうのは、組織の規範が崩れていると言わざるを得ません。

厳しい言い方をすれば、こうした行動規範を守れない社員は処罰の対象とされるべき、それほど重いものなのです。

ただ、私が多くの現場を見てきて感じるのは、現場が反発しているのは「規程」そのものではなく、そこに至るまでの「運用プロセス」の問題であるということです。どんなに崇高な理念を掲げても、入力が複雑すぎたり、今のステータスがどうなっているか分からなかったりすれば、人間はつい楽な方へ流れてしまいます。

運用を円滑にするポイントは、「物理的な使いやすさ(アクセシビリティ)」「入力の単純化(インターフェース)」「状況の可視化」という3点に集約されます。

これらの手順は少なければ少ないほど、対策としての実効性は高まるわけです。

「PoC」がもたらす、心の通ったセキュリティ対策

結局のところ、どんなに高度なシステムを導入したとしても、最後は「人」が動かなければ意味がありません。

そこで私がおすすめしたいのが、各部署にPoC(Point of Contact:担当者)を配置するという、非常に泥臭い手法です。

未実施の社員に対して、システムから冷たい警告メールを送りつけるだけでは、なかなか行動は変わらないでしょう。それよりも、同じ現場の仲間であるPoCが「あの対策、まだみたいだけど何か困っていることはある?」と直接声をかける。この地道なコミュニケーションこそが、ルールの形骸化を防ぐ最も強力な手段になるのです。

不便さをただ押し付けるのではなく、なぜこれが必要なのかを現場の視点に立って伝え続けること。その地道な合意形成の積み重ねが、形だけではない、血の通ったセキュリティ文化を育てていくのではないでしょうか。

経営トップの認識をアップデートし続ける「報告の作法」

最後にお話ししたいのは、経営層への「報告」そのもののあり方についてです。

私が身を置く金融業界の例を挙げると、金融庁の検査官は、代表取締役が発する「一言」を非常に重く受け止めます。そこで、CISOが「これだけは絶対に口にしないでください」と、経営トップに何度も釘を刺す言葉があります。

それは、「当社のセキュリティは完璧である」「過去の事故に対しても万全で問題ない」などという不用意な断言です。

「完璧」という言葉が招く最大の落とし穴

現場の努力をアピールしたい気持ちから、つい「万全です」「問題ありません」と言いたくなるかもしれません。

しかし、本記事の前の方でも書いた通り、変化し続ける脅威に対して「完璧」などあり得ないわけです。もし経営トップが「完璧だ」と豪語してしまえば、それは「不測の事態への想像力が欠如している」と見なされ、かえって厳しい検査や行政指導を招く要因にもなりかねません。

たしかに、過去の事故に対して適切に対処してきた自負はあるでしょう。しかし、「過去の事故に対しても万全で問題はない」と言い切った瞬間に、組織の成長は止まってしまいます。

現場がいかに質の高い対策を行っていても、トップの認識一つですべてが台無しになってしまう。 これが、私たちが直面している「報告」の怖さでもあるわけです。

「事故は起きる」という前提を共有する勇気

では、どのような姿勢で経営層と向き合うべきなのでしょうか。セキュリティ対策の基本は、極めてシンプルです。

- セキュリティ事故は発生するものであるという前提に立つ

- 常にセキュリティ対策の見直しを行い続ける

この二点を、経営層の共通認識として定着させることがCISOの真の役割です。経営層は、技術の細部まで理解しなくとも、経営判断ができる程度にリスクを「認識」していれば十分なのです。

そして、その認識を常に最新の状態に保つための働きかけこそが、実務上の最大の「突破策」となります。

適切な評価を行い、導入した対策の効果を監視し、その結果をありのままに報告する。虚偽や形骸化のない誠実なサイクルを回し続けることこそが、理不尽な責任論を排し、真に強い組織を作るための最短ルートであると私は考えています。

セキュリティの「不都合な真実」を経営層に伝える際、私がよく引き合いに出すのがFISC(公益財団法人金融情報システムセンター)の考え方です。

FISCは日本の金融システムにおける安全対策の基準となっており、その中で「サイバー攻撃を100%防ぐ」ことは求められていません。むしろ重視されているのは、「セキュリティ事故は発生するものである」という前提に立ち、いかに被害を最小化し、迅速に復旧させるかというプロセスです。

金融庁の検査官が最も警戒するのは、技術的な不備そのものよりも、代表取締役が「当社のセキュリティは完璧だ」と断言してしまうような、認識の欠如です。完璧を自称した瞬間に、リスクへの想像力と改善のサイクルが止まってしまうことを、彼らは知っているわけです。

あなたが経営層に「事故を前提とした対策」を提案することは、決して弱気な姿勢ではありません。むしろ、金融業界という最も厳しい環境で磨かれた、きわめて誠実で合理的なリスク管理を実践している証拠でもあるのです。

まとめ:セキュリティは「守り」ではなく、未来をつくるための「共創」である

セキュリティ対策は、一度システムを導入すれば終わるという性質のものではありません。

日々変化し続ける脅威に対し、完全な対策が不可能であることを前提として、常に見直しを行い続ける姿勢こそが本質です。

目に見える利益を生まない分野にリソースを割くのは勇気がいることかもしれません。しかし、セキュリティを「コスト」として捉えるのではなく、不測の事態においてもビジネスを継続させるための「投資」と定義し直すことで、組織のあり方は大きく変わります。

今回の内容を整理すると、以下の3点が重要なポイントとなります。

- 経営層に必要なのは「理解」ではなく「認識」である

技術の詳細を説明するよりも、事故が発生した際の被害概算や他社事例を提示し、リスクを経営判断の材料として認識させ続けることが重要です。 - 「仕組み」で属人性を排除する

CIOとCISOの利益相反などの組織的な課題は、個人の能力に頼るのではなく、例えばFISC安全対策基準などを参考に、セキュリティガイドラインの策定やプロセスのシステム化によって解決を図るべきです。 - 現場の「使いやすさ」に寄り添う

規程を押し付けるだけでは形骸化を招きます。各部署にPoC(担当者)を配置し、インターフェースの改善や地道な声かけを通じて、実効性のある運用を育てる必要があります。

「当社のセキュリティは完璧だ」と言い切った瞬間に、組織の脆弱性はそこから始まります。 大切なのは、事故は起きるものであるという前提を共有し、誠実な「評価・効果・監視」のサイクルを回し続けることです。

こうした地道な積み重ねが、理不尽な責任論からあなた自身を守り、ひいては顧客や社会からの揺るぎない「信頼」へと繋がっていくわけです。

私たちマネーパートナーズソリューションズでは、金融ITの最前線で培った高度なセキュリティ知見を基盤に、FISC安全対策基準の導入支援から、実効性のあるリスク管理プロセスの構築まで幅広くサポートしています。 単なる技術的な対策の提案にとどまらず、今回お話ししたような「現場と経営層の橋渡し」や、組織全体のガバナンス強化を、私たちのインハウスでの経験をもとに並走させていただきます。

「何から手を付ければいいか分からない」という漠然とした不安はもちろん、自社のセキュリティレベルを公的な基準に照らして底上げしたいと考えているのなら、ぜひ一度、私たちの知見を頼ってください。 金融業界というきわめて厳しい環境で磨かれたノウハウを、貴社の未来を守る「盾」へと昇華させるお手伝いをさせていただきます。

以下のフォームから、ご連絡をお待ちしています。

最新のセキュリティ情報について、無料のメールマガジンを配信しています。以下のフォームからご購読ください。